Consejos para garantizar la seguridad de tus sistemas de información

- 1. Importancia de la seguridad en los sistemas de información

- 2. Amenazas comunes en los sistemas de información

- 3. Medidas para proteger tus sistemas de información

- 4. Educación y concienciación sobre seguridad

- 5. Monitoreo constante de los sistemas de información

- 6. Mantenerse actualizado con las últimas tendencias en seguridad informática

1. Importancia de la seguridad en los sistemas de información

En la era digital en la que vivimos, la seguridad en los sistemas de información se ha convertido en una preocupación fundamental para empresas y usuarios. La información se ha convertido en uno de los activos más valiosos, por lo que garantizar su confidencialidad, integridad y disponibilidad es crucial para evitar posibles amenazas y ataques cibernéticos.

La seguridad en los sistemas de información es importante por varias razones. En primer lugar, protege la información sensible y confidencial de una organización, como datos de clientes, estrategias de negocio y secretos industriales. Además, ayuda a mantener la reputación de la empresa y la confianza de los clientes, ya que un fallo de seguridad puede tener consecuencias graves en términos de pérdida de datos y daño a la imagen de la empresa.

2. Amenazas comunes en los sistemas de información

Existen varias amenazas comunes que pueden comprometer la seguridad de los sistemas de información. Es importante conocerlas y entender cómo funcionan para poder implementar las medidas de seguridad adecuadas.

2.1. Ataques de malware

El malware es un software malicioso que tiene como objetivo infiltrarse en los sistemas de información para dañarlos o robar información. Los tipos más comunes de malware incluyen virus, gusanos, troyanos y ransomware. Estos programas maliciosos pueden infiltrarse en los sistemas a través de archivos adjuntos de correo electrónico, descargas de internet o dispositivos USB infectados.

2.2. Ataques de phishing

El phishing es una técnica que utiliza correos electrónicos falsos o sitios web fraudulentos para engañar a los usuarios y obtener información confidencial, como contraseñas o números de tarjeta de crédito. Estos correos electrónicos suelen parecerse a los de empresas legítimas y solicitan al usuario que proporcione su información personal.

2.3. Ataques de ingeniería social

La ingeniería social es una táctica que aprovecha la psicología humana para obtener información confidencial o acceso no autorizado a los sistemas. Los atacantes pueden hacerse pasar por empleados, clientes o proveedores legítimos para engañar a las personas y obtener acceso a los sistemas de información.

3. Medidas para proteger tus sistemas de información

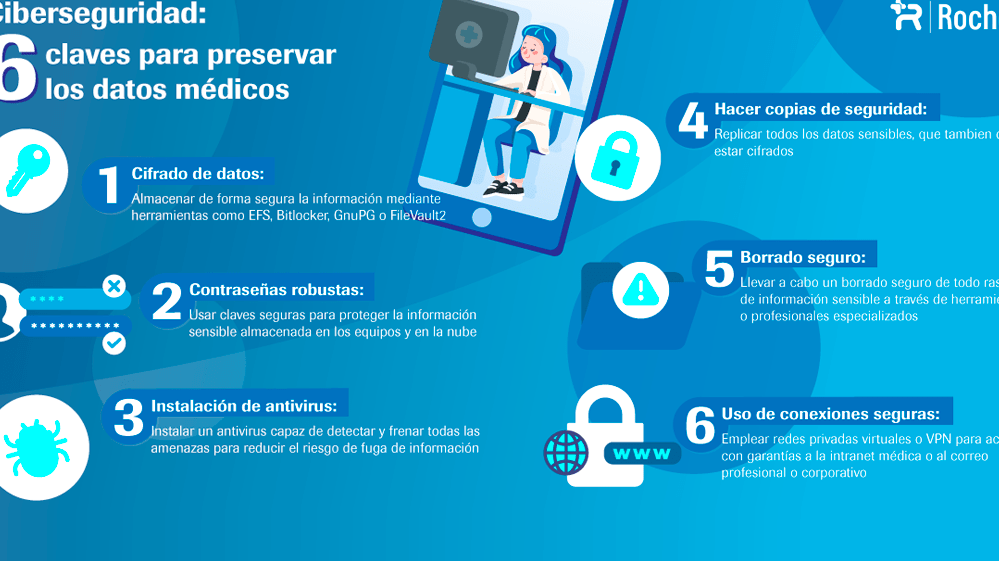

Para proteger tus sistemas de información de posibles amenazas, es importante implementar medidas de seguridad adecuadas.

3.1. Actualizar regularmente los sistemas

Las actualizaciones de software suelen incluir parches de seguridad que corrigen vulnerabilidades conocidas. Es importante mantener todos los sistemas y aplicaciones actualizados para garantizar que se estén utilizando las últimas versiones y que se estén aplicando las últimas medidas de seguridad.

¡Haz clic aquí y descubre más! Utilidad de las ecuaciones diferenciales en ciencia y ingeniería

Utilidad de las ecuaciones diferenciales en ciencia y ingeniería3.2. Utilizar contraseñas seguras

Las contraseñas son la primera línea de defensa contra posibles ataques. Es importante utilizar contraseñas fuertes que contengan una combinación de letras, números y caracteres especiales. Además, se recomienda utilizar contraseñas diferentes para cada cuenta y cambiarlas regularmente.

3.3. Implementar un sistema de autenticación de dos factores

La autenticación de dos factores añade una capa adicional de seguridad al requerir que los usuarios proporcionen dos formas diferentes de identificación, como una contraseña y un código de verificación enviado a su teléfono móvil. Esto hace que sea mucho más difícil para los atacantes acceder a los sistemas incluso si obtienen la contraseña.

3.4. Realizar copias de seguridad periódicas

Realizar copias de seguridad periódicas de los datos es esencial para garantizar que en caso de un ataque o desastre, se pueda restaurar la información perdida. Se recomienda realizar copias de seguridad en una ubicación externa y asegurarse de que los datos estén encriptados para una mayor seguridad.

4. Educación y concienciación sobre seguridad

La educación y concienciación sobre seguridad es fundamental para garantizar que todos los empleados estén informados y puedan tomar medidas para proteger los sistemas de información.

4.1. Capacitar a los empleados en seguridad informática

Es importante proporcionar a los empleados capacitación en seguridad informática para que puedan reconocer los posibles riesgos y saber cómo actuar ante ellos. Esto incluye conocimientos sobre cómo identificar correos electrónicos de phishing, cómo crear contraseñas seguras y cómo utilizar los sistemas de seguridad adecuados.

4.2. Promover buenas prácticas de seguridad

Además de la capacitación, es importante promover buenas prácticas de seguridad en toda la organización. Esto incluye el uso de contraseñas seguras, el bloqueo de las computadoras cuando no están en uso y la restricción de acceso a los sistemas a las personas autorizadas.

5. Monitoreo constante de los sistemas de información

El monitoreo constante de los sistemas de información es esencial para detectar posibles amenazas y ataques en tiempo real.

5.1. Implementar sistemas de detección de intrusiones

Los sistemas de detección de intrusiones pueden alertar sobre posibles intentos de acceso no autorizado o actividades sospechosas en los sistemas. Estos sistemas pueden ayudar a identificar y detener los ataques antes de que causen daños significativos.

¡Haz clic aquí y descubre más! Experto en redes y sistemas para optimizar tu infraestructura

Experto en redes y sistemas para optimizar tu infraestructura5.2. Analizar logs y registros de actividad

El análisis de los logs y registros de actividad puede proporcionar información importante sobre posibles brechas de seguridad. Estos registros pueden ayudar a identificar patrones o comportamientos inusuales que podrían indicar un ataque en curso.

6. Mantenerse actualizado con las últimas tendencias en seguridad informática

La seguridad informática es un campo en constante evolución, por lo que es importante mantenerse actualizado con las últimas tendencias y desarrollos en este ámbito. Esto incluye estar al tanto de las nuevas amenazas, vulnerabilidades y soluciones de seguridad.

Conclusión

La seguridad en los sistemas de información es crucial en la era digital en la que vivimos. Implementar medidas de seguridad adecuadas, educar y concienciar a los empleados, y monitorear constantemente los sistemas son acciones esenciales para garantizar la protección de la información y evitar posibles amenazas y ataques cibernéticos.

Preguntas frecuentes

1. ¿Qué es un ataque de malware?

Un ataque de malware es cuando un software malicioso se introduce en un sistema de información con el objetivo de dañar o robar información. Los tipos comunes de malware incluyen virus, gusanos, troyanos y ransomware.

2. ¿Cómo puedo proteger mis sistemas de información de ataques de phishing?

Para proteger tus sistemas de información de ataques de phishing, es importante ser cauteloso al abrir correos electrónicos y hacer clic en enlaces. Verifica siempre la autenticidad de los correos electrónicos y no proporciones información confidencial a menos que estés seguro de la legitimidad del remitente.

3. ¿Qué es la ingeniería social?

La ingeniería social es una táctica que utiliza la manipulación psicológica para obtener información confidencial o acceso no autorizado a los sistemas. Los atacantes se hacen pasar por personas legítimas para engañar a los usuarios y obtener acceso a los sistemas de información.

4. ¿Por qué es importante realizar copias de seguridad periódicas?

Realizar copias de seguridad periódicas de los datos es esencial para garantizar que en caso de un ataque o desastre, se pueda restaurar la información perdida. Esto ayuda a minimizar el tiempo de inactividad y garantizar la continuidad del negocio.

5. ¿Qué es un sistema de detección de intrusiones?

Un sistema de detección de intrusiones es una herramienta que monitorea los sistemas de información en busca de posibles intentos de acceso no autorizado o actividades sospechosas. Estos sistemas pueden alertar a los administradores de seguridad sobre posibles amenazas y ayudar a prevenir ataques cibernéticos.

¡Haz clic aquí y descubre más! Monica Sistema Contable: La solución ideal para gestionar tus finanzas

Monica Sistema Contable: La solución ideal para gestionar tus finanzas

Contenido de interes para ti